大学に対する攻撃が蔓延する中、セキュリティを後回しにすることはできない。ここでは、レジリエンスを構築する方法を紹介する。

チェック・ポイント・リサーチのデータによると、教育機関はサイバー攻撃の格好の標的となっている。2024年半ばまでに、教育機関では週平均3,086件の攻撃が発生していた。年末には、この数字は週当たり3,574件に急増し、前年比75%増を記録した。

このような悪質な行為の蔓延は、重大な問題を提起している。大学やカレッジが標的にされやすいのはなぜか?

まず、最も注目すべきはデータの宝庫である。

例えば、電話番号、氏名、社会保障番号など、学生の個人を特定できる情報(PII)は、クレジットカードや学生ローンの申請に利用するID窃盗犯にとって非常に価値が高い。同様に、最先端の研究から得られた知的財産(IP)は、ダークウェブ上で数百万ドルの値がつくこともある。

このようなデータの雪崩は、レガシーなインフラ、オープンなネットワーク環境、人材の課題と相まって、攻撃者が高等教育機関に侵入する際の労力を減らし、より多くの利益を得ることを意味する。

フィッシングは現在、最も一般的な攻撃手段の一つである。例えば、2024年に作成された約12,234の教育関連ドメインの45に1つは、ユーザーを騙してマルウェアをダウンロードさせたり、認証情報を開示させようとするフィッシングであった。ランサムウェア、インサイダーの脅威、安全でないモノのインターネット(IoT)デバイスも同様に脅威となる。

ご想像の通り、攻撃が成功するとかなりの悪影響があります。例えば、ランサムウェアによる攻撃は、高等教育機関に1件あたり440万ドルの損害を与えている。また、2022年のリンカーン・カレッジのように、学校の閉鎖につながることもある。

脅威の主体が積極的に高等教育への攻勢を仕掛けている世界で、あなたは特に警戒を怠っていないだろうか?

この記事では、キャンパス・チームが直面するユニークな課題と、今日と明日のためのレジリエンスを構築する方法を紹介する。さっそく見ていこう!

キャンパスITチームが直面するユニークな課題

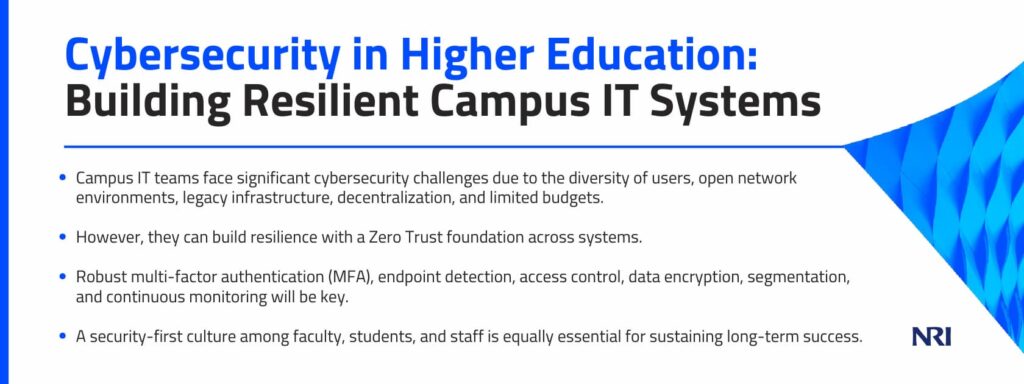

高等教育機関は、ITの安全確保においていくつかの課題に直面している。

例えば、何千人もの学生が、オンライン授業やカリキュラムのスケジュールのために接続する必要がある。また、講師やその他の大学職員も、授業の強化、コミュニケーションの促進、リソースへのアクセス、管理業務の効率化のために接続を必要としています。このように多様なユーザーがいるため、ITチームが把握できない多数のデバイスがネットワークに接続されることになります。

さらに、キャンパスでは通常、柔軟性、コラボレーション、リソースへのアクセスを高めるためにオープンネットワークが使用されている。このような環境は、そのような目標を達成するのに役立つかもしれませんが、攻撃者がデータを傍受したり、マルウェアを配布したり、さらにはユーザー・セッションを乗っ取ったりすることを、不注意にも容易にしてしまいます。

意思決定が分権化されているため、こうした問題の管理はさらに難しくなっている。大学の多くの部署は独立して運営され、それぞれのITシステムを管理している。このため、特定のニーズに合わせたテクノロジーを利用できる一方で、互換性の問題や、大学全体の可視性が制限されることがよくあります。すべてのシステムやネットワークを明確に把握できなければ、サイバー脅威の発生源を特定することが難しくなり、大学は長期間にわたって脆弱な状態に置かれることになります。

IT予算の制約も課題である。ムーディーズによると、高等教育機関は予算のわずか7%しかセキュリティに割り当てていない。このため、アクセスできる人材が限られ、時にはセキュリティの脆弱性を抱えたレガシーなインフラを保持することにもなりかねない。

幸いなことに、信頼できるマネージド・セキュリティ・サービス・プロバイダー(MSSP)の支援を受ければ、こうした制約を乗り越えることができる。

サイバーレジリエンス構築のためのコア戦略

では、2025年以降にサイバー耐性を構築するにはどうすればよいのだろうか。

まず、技術的な側面に注目することから始める。直面する技術関連のセキュリティ問題のほとんどは、ゼロ・トラストの原則を採用することで対処できる。そのため、学内システムは信頼せず、代わりにすべてのアクセス要求を継続的に検証するようにする。このアプローチに強固な多要素認証(MFA)対策を重ね、ネットワークを利用しようとする者が実際に本人であることを確認する。さらに一歩進んで、ネットワークを合理的にセグメント化し、攻撃者がシステムやユーザー・アカウントを侵害した場合の垂直方向の移動を制限することもできる。役割ベースのアクセス制御も同様に、攻撃の影響を制限するために使用することができる。

それが完了したら、データがシステム間を流れる際にエンドツーエンドの暗号化を導入し、侵入者にとって価値がないことを確認する。同時に、エンタープライズ・グレードのツールを使用してネットワークとエンドポイントを継続的に監視し、脅威の迅速な検出と対応を行うようにします。

サイバー意識文化の醸成

ベライゾンの2025年データ侵害報告書によると、侵害の60%は人間の脆弱性によって発生している。したがって、テクノロジー能力をレベルアップする際には、人的要素を見落としてはならない。

デジタル衛生と脅威の認識について教職員、学生、職員を訓練することで、セキュリ ティを全員の責任とする。フィッシングなどの様々なソーシャル・エンジニアリングの脅威について認識させ、授業の妨害、卒業の遅延、休校の強要など、利害関係者に影響を与える可能性のある方法と関連付ける。侵害が発生したと疑われる場合、誰かが何をすべきか、誰に連絡すべきかを明確にする。最後に、定期的に攻撃シミュレーションを実施し、従業員のサイバーに対する準備態勢を把握し、その知見を活用してセキュリティ態勢を強化する。

長期プランニングとパートナー・サポート

間違いなく、高等教育はサイバー攻撃の最重要ターゲットであり続けるだろう。しかし、パニックに陥る必要はない。むしろ、これは初心に戻ってレジリエンスを構築するチャンスなのだ。そこで、今一度自社のIT環境を見直しましょう。セキュリティ・ギャップはどこにあるのか?最新の脅威インテリジェンス・ツールを導入しているか?セキュリティ予算の1ドル1ドルは価値を最大化しているか?

将来計画を立てる際には、パートナーのサポートを活用して成果を加速させることをご検討ください。NRIは、業界をリードするサイバーセキュリティの専門知識とツールを提供します。学問の自由と運用の安全性を両立させる、拡張性、コンプライアンス、適応性に優れたサイバーセキュリティ戦略の導入を支援する方法については、今すぐお問い合わせください。